题目复现:

实验吧 - 黑与白

题目地址:http://www.shiyanbar.com/ctf/1925

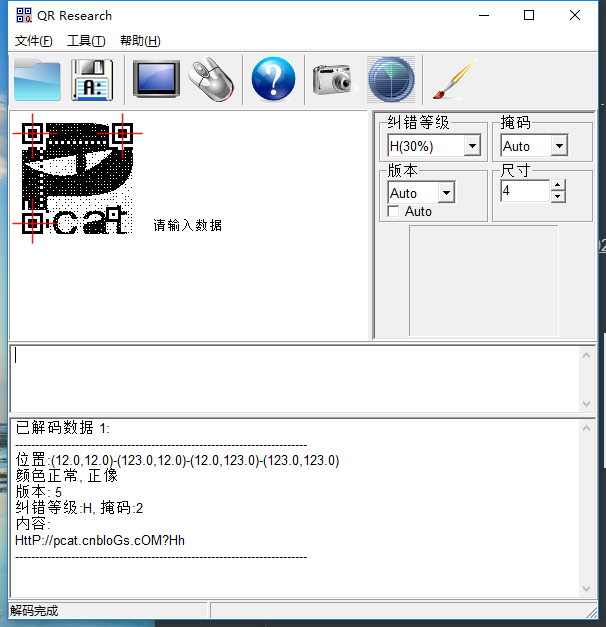

题目打开是一张图片,像是二维码

看了别人的wp才知道网站是个培根密码……解密一下,把符号去掉大写字母换成A或B、小写字母换成B或A,然后五个一组对照表,分析得出密码为tacp。

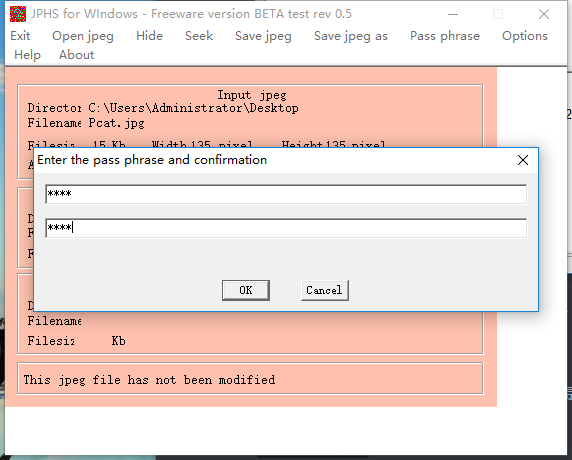

然后把图片放在JPSH(工具下载地址:https://www.scanwith.com/JPHS_for_Windows_download.htm)中,看到需要输入密码,密码就是tacp了

然后保存为txt格式,打开就是flag了:CTF{123pcat321_Jphide}

这题是jphide隐写,jphide的理解可以参考https://www.cnblogs.com/daban/p/5680615.html

实验吧 - 黑与白2

题目地址:http://www.shiyanbar.com/ctf/1929

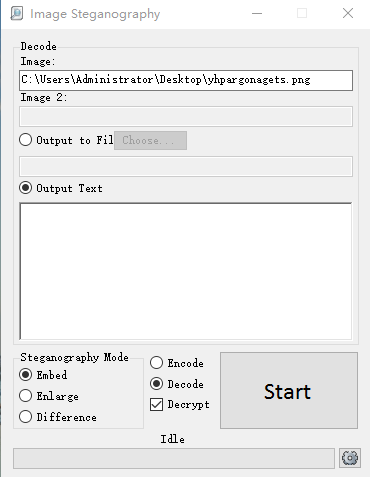

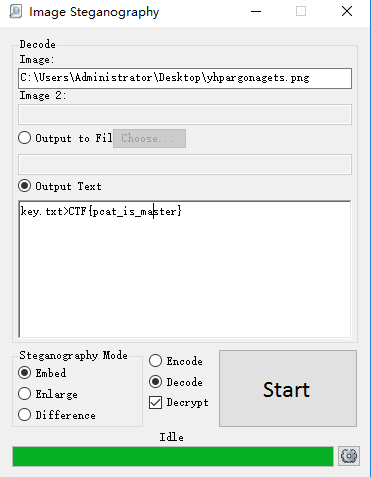

看题目描述说仔细看看文件,打开看到文件名是yhpargonagets,反过来刚好是steganography隐写术的英文,这个文件又是图片,所以要用到工具Image Steganography。填写图片路径(可以直接将图片拖到框里),勾选Decode和Decrypt

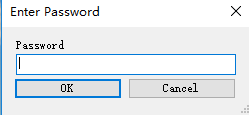

点开始发现需要密码

密码就要在图片中找了,打开图片可以看出图片黑白是颠倒的,用stegsolve可以进行反转,反转后

同样扫描一下得到内容:我不会拼音

这什么鬼……还是看了别人的wp才知道意思(这两题这脑洞不看别人wp我肯定是做不出来的),除了拼音常用输入法就只有五笔了,这几个字用五笔打就是密码了,我不会拼音转成五笔就是trntgiiwfcuruahujf,所以密码就是trntgiiwfcuruahujf了,输入密码得到flag:CTF{pcat_is_master}

实验吧 - 水果

题目地址:http://www.shiyanbar.com/ctf/1903

打开是一张图片

首先用Winhex打开看下,没有异常

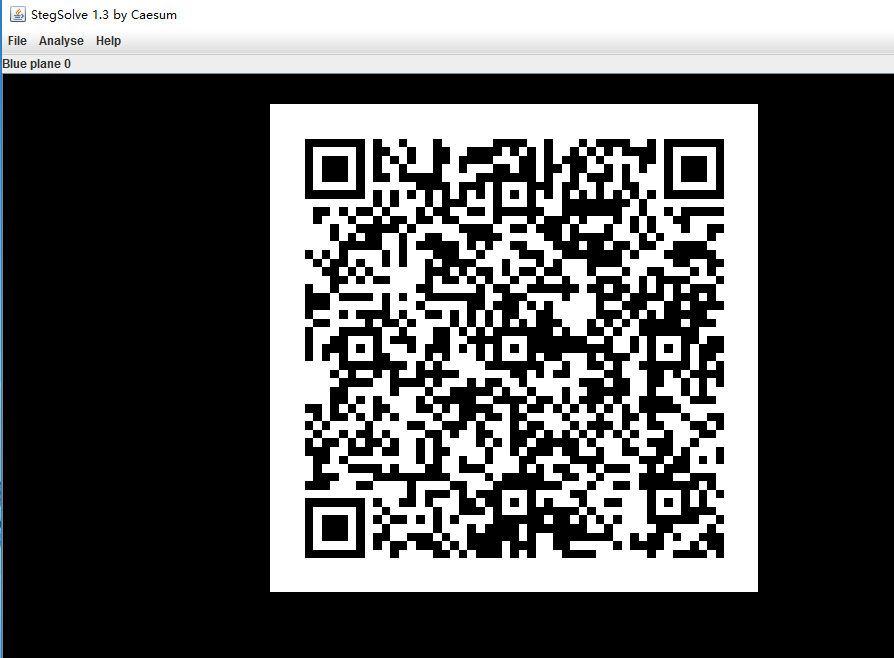

然后放到stegsolve中查看,看下各个通道在Blue plane 0通道发现一张二维码

扫一下得到一些数字

1 | 45 46 45 46 32 45 32 46 46 45 46 32 46 45 46 46 32 46 46 46 32 45 46 46 46 32 46 46 45 45 46 45 32 45 46 46 46 32 46 46 46 32 46 45 46 46 32 |

由45、46、32这三个两位数组成,应该是ASCII码,对照ASCII码表45为“-”,46为“.”,32为空格,得到

1 | -.-. - ..-. .-.. ... -... ..--.- -... ... .-.. |

这是个摩斯密码在线解密,结果为ctflsb bsl,最终flag为CTF{lsb_bsl}

南邮 - 丘比龙De女神

题目地址:https://cgctf.nuptsast.com/challenges#Misc

打开后是一个gif图片

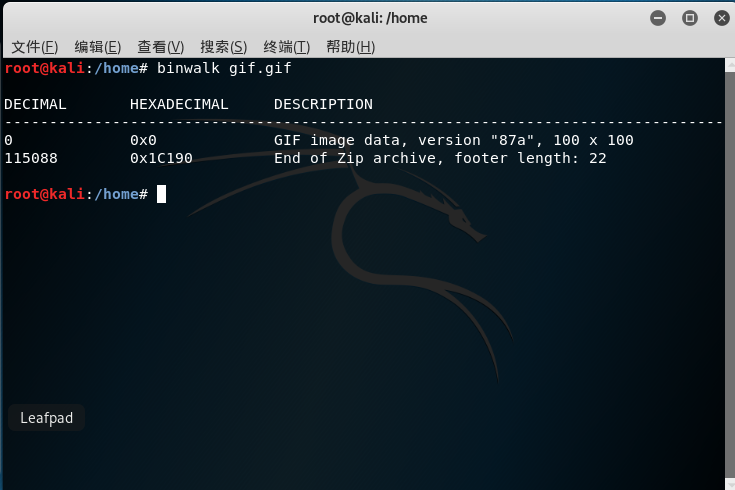

题目上说隐藏了一张图片,所以binwalk一下

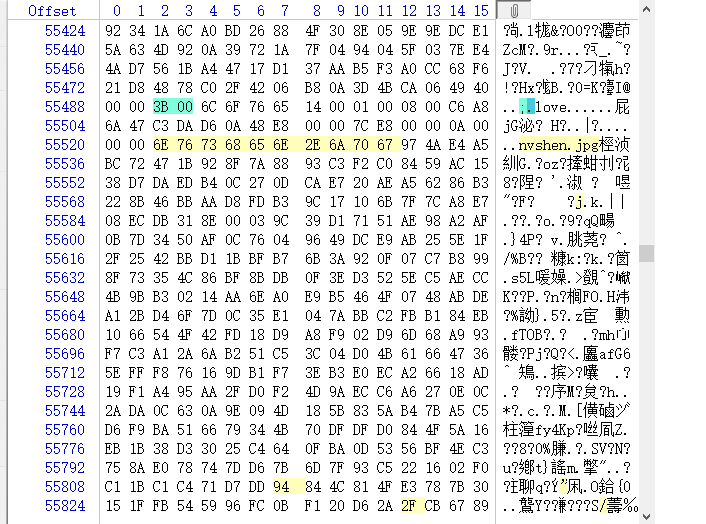

发现有隐藏的zip文件但只有文件尾没有头,所以用Winhex打开找到gif文件的结束地址后面的就是zip文件了,搜索3B 00(gif文件结束地址)

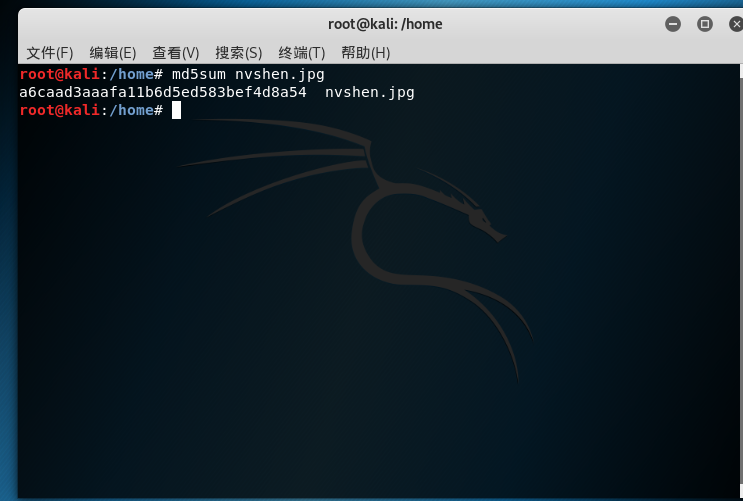

看到后边有个love暂时还不知道有什么用,zip文件头是50 4B 03 04刚好love对应的也是4个字节,所以替换掉然后把zip文件分离出来,打开里面有个图片但需要密码,这个密码就是love了,打开就是题上说的女神的照片了,flag是md5值,可以用kali一个命令得到md5值

或者http://tool.zhengxianjun.com/file-hash(我在这个网站试没反应......),最终flag为a6caad3aaafa11b6d5ed583bef4d8a54

南邮 - 图种

题目地址:https://cgctf.nuptsast.com/challenges#Misc

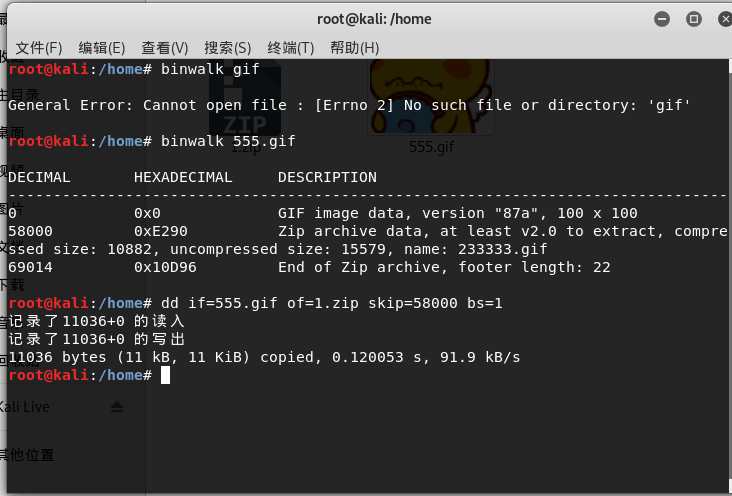

网盘提取后打开还是一个gif图片,再binwalk一下发现真的隐藏了一个zip文件而且是完整的,把它分离出来(也可直接修改后缀名为zip)

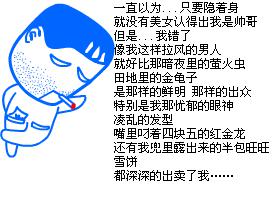

得到一个压缩包打开里面是一个gif图片,题目上说flag是动态图最后一句话的拼音首字母加上nctf{},找到最后一帧,可以用stegsolve也可以用wps图片查看保存最后一帧

所以最终flag为nctf{dssdcmlw}

Jarvis OJ - Flag

题目地址:https://www.jarvisoj.com/challenges misc类

题目就是一张图片,保存下来

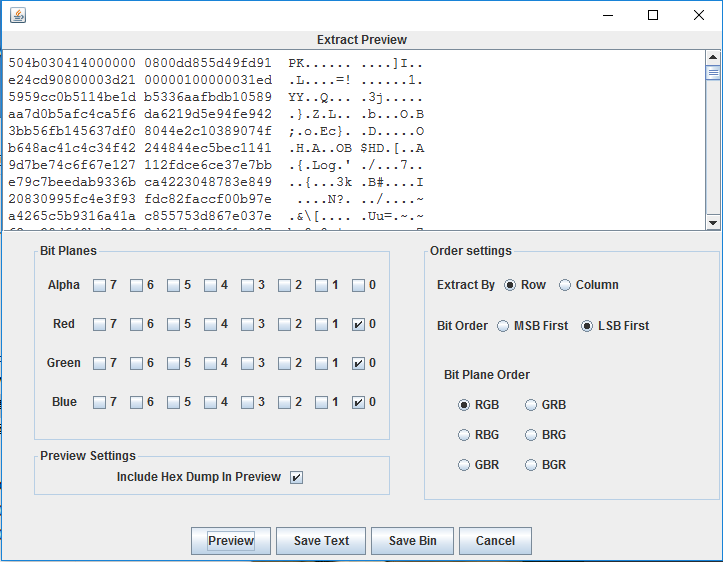

首先放在Winhex查看,格式正常末尾没有隐藏的zip文件。然后用stegsolve打开查看发现各通道没有隐藏图片,接着可以试下是否是lsb隐写,红、绿、蓝勾上0查看数据

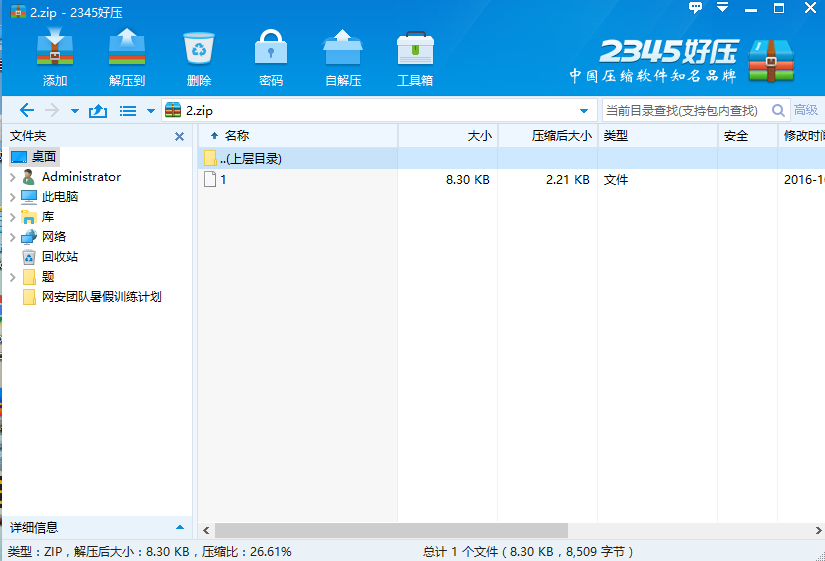

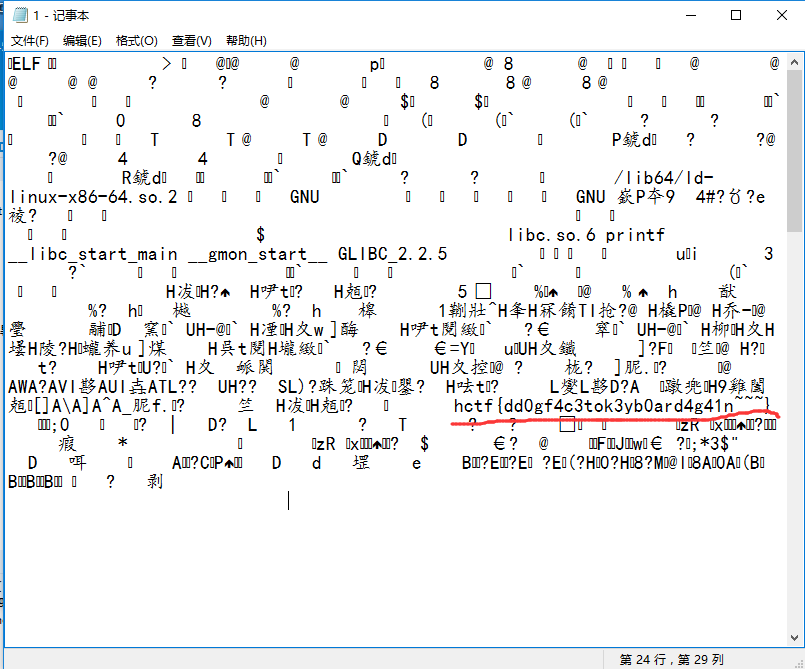

发现50 4b 03 04这不是zip文件头吗!保存为zip格式文件(save text或save bin都可以),打开后里面是一个文件名为1的文件但没有后缀不知道是什么文件

选择记事本打开,应该是个elf文件,可以看到类似flag的东西,提交一下,正确

最终flag为hctf{dd0gf4c3tok3yb0ard4g41n~~~}

Jarvis OJ - 炫酷的战队logo

题目地址:https://www.jarvisoj.com/challenges misc类

这题下载的是个bmp图片,下载后把后缀名bmp后面的删掉。

现在这题还没做出来,因为需要先把bmp文件头不上但是我改了好长时间就是不对打不开图片,所以后面做不了了,等做出来了在补吧。参考博客:https://www.cnblogs.com/fantasquex/p/10350321.html

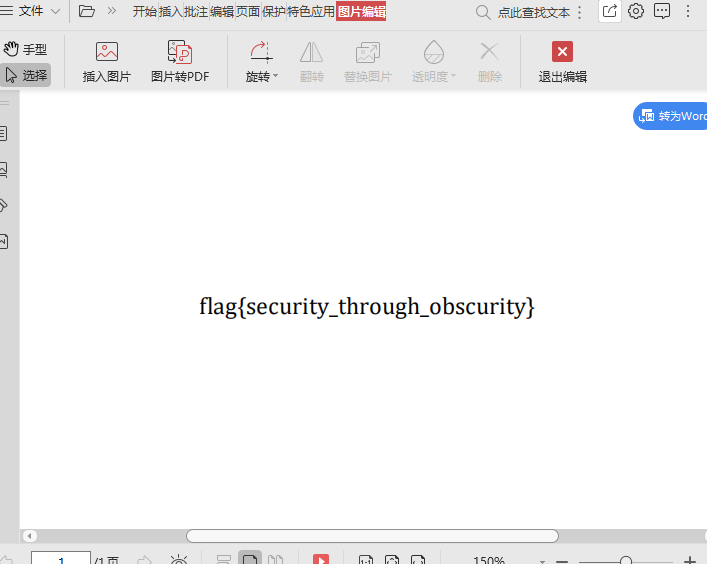

攻防世界 - pdf

题目地址:https://adworld.xctf.org.cn/task/answer?type=misc&number=1&grade=0&id=5100

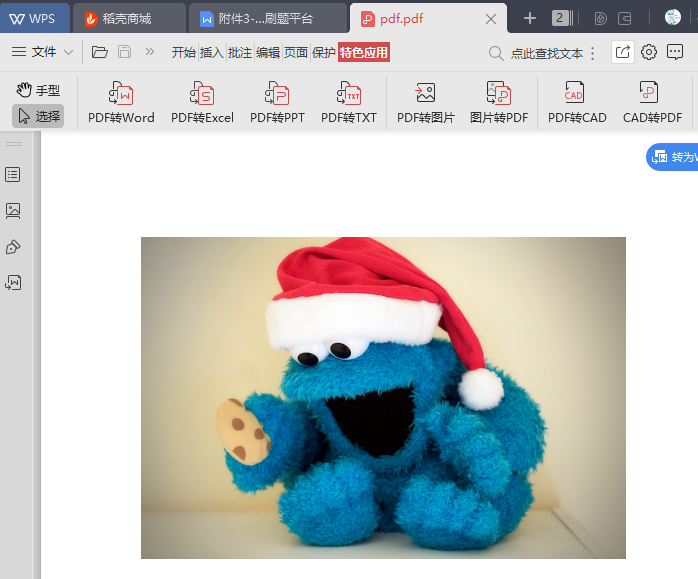

下载附件是一个pdf文件用wps打开是一张图片

题目上说图片下面什么都没有,所以图片下面肯定有东西,刚开始我以为是要修改下图片的高会出现flag,试了下发现不是,其实是把图片删了下面就是flag

最终flag为flag{security_through_obscurity}

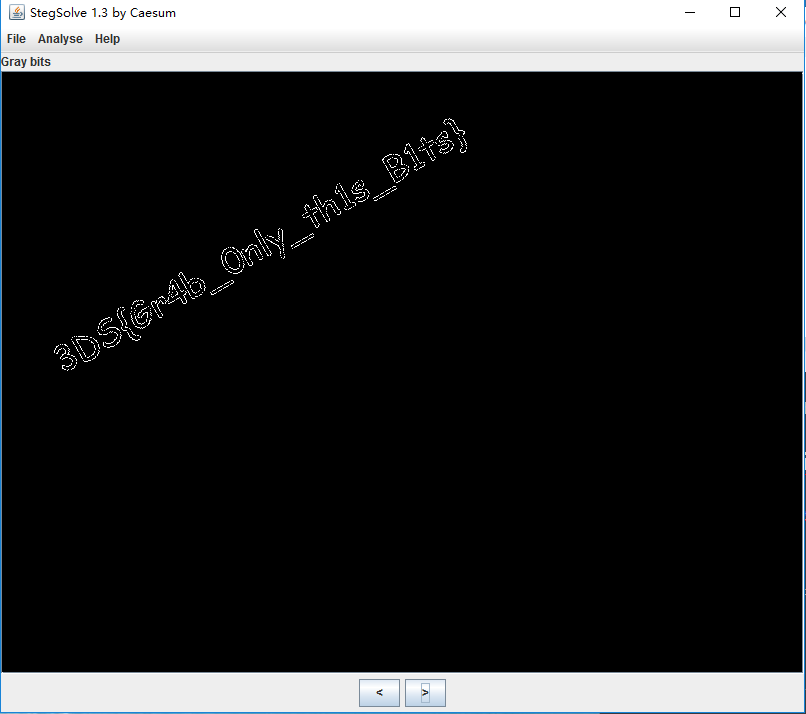

攻防世界 - Excaliflag

题目地址:https://adworld.xctf.org.cn/task/answer?type=misc&number=1&grade=1&id=4762

下载附件是一个png图片,首先拉进Winhex查看没有隐藏文件,然后用stegsolve打开插卡各个通道,发现一串字母,试了下果然是flag,最终flag为3DS{Gr4b_Only_th1s_B1ts}

攻防世界 - Avatar

题目地址:https://adworld.xctf.org.cn/task/answer?type=misc&number=1&grade=1&id=4903

下载附件打开是张图片,这题要用到一个工具outguess,安装和使用参考https://www.cnblogs.com/2f28/p/9740347.html

输入命令

1 | outguess -r /root/lamb.jpg -t 1.txt |

输入cat 1.txt可查看文件内容,即flag为We should blow up the bridge at midnight

攻防世界 - What-is-this

题目地址:https://adworld.xctf.org.cn/task/answer?type=misc&number=1&grade=1&id=4907

下载附件然后打开有两张图片,而且看起来一样但查看属性发现字节是不一样的,所以就要用到stegsolve中的Image Combiner

得出一张图片,就是flag了

最终flag为AZADI TOWER

攻防世界 - Training-Stegano-1

题目地址:https://adworld.xctf.org.cn/task/answer?type=misc&number=1&grade=1&id=4746

下载附件是一个图片,用Winhex打开直接看到flag

最终flag为steganoI

持续更新,未完待续……